- Productos

- NUESTRA PLATAFORMA

The Panzura Data Management PlatformModernice su infraestructura de almacenamiento de datos de archivos y mejore la seguridad.

The Panzura Data Management PlatformModernice su infraestructura de almacenamiento de datos de archivos y mejore la seguridad.

-

Discover why modern data leaders prefer the Panzura Data Management Platform

- NUESTROS PRODUCTOS Y OFERTAS

Panzura CloudFSSimplifique y proteja su almacenamiento de datos con una única fuente autorizada.

Panzura CloudFSSimplifique y proteja su almacenamiento de datos con una única fuente autorizada.

Panzura Detección y rescateAñada resistencia al ransomware con detección y alertas activas, y asistencia experta.

Panzura Detección y rescateAñada resistencia al ransomware con detección y alertas activas, y asistencia experta.

Panzura Data ServicesObtenga visibilidad, gobernanza y análisis en un panel de control SaaS unificado.

Panzura Data ServicesObtenga visibilidad, gobernanza y análisis en un panel de control SaaS unificado.

Panzura BordeMejore el acceso a los datos y potencie la colaboración con herramientas integradas.

Panzura BordeMejore el acceso a los datos y potencie la colaboración con herramientas integradas.

- Soluciones

- SOLUCIONES

- Banca, Servicios Financieros y SegurosAportar valor financiero impulsando la transformación digital

- Arquitectura, ingeniería y construcciónMejorar el tiempo de obtención de valor asegurando los datos y mejorando la colaboración entre sitios

- Sanidad y ciencias de la vidaProteger los datos de los pacientes, mejorar los resultados y potenciar la investigación

- Medios de comunicación y entretenimientoImpulsar la colaboración global segura y reducir el crecimiento exponencial de los datos

- FabricaciónRacionalización de los flujos de trabajo y mejora de la eficiencia para acelerar el tiempo de comercialización

- Sector públicoProporcionar seguridad de grado militar y permitir el cumplimiento avanzado de los datos

- Recursos

- Soporte

- ASISTENCIA AL CLIENTE

- Servicios GlobalesDisfrute de una migración de datos agilizada y de un servicio de atención al cliente de primera clase.

- Centro de serviciosUsted se merece el mejor servicio que el sector puede ofrecer. Consíguelo aquí.

- Base de conocimientosConozca todo lo que necesita saber sobre los productos y servicios de Panzura .

- Portal de sociosAcceda a herramientas y recursos diseñados exclusivamente para nuestros socios de canal.

- Información de apoyosoporte@panzura.com

- Acerca de

- ACERCA DE PANZURA

- Nuestra empresaHemos trazado un nuevo camino hacia la cima, ¡y es una historia increíble!

- Equipo directivoConozca a los inconformistas, los motivadores y las mentes maestras que impulsan nuestro éxito.

- CarrerasBuscamos a los mejores y más brillantes. Si eres tú, dínoslo.

- Sala de prensaManténgase al día con nuestras últimas noticias, conocimientos y actualizaciones de la empresa.

Libros blancos

Detenga en seco el ransomware con Panzura y Varonis

EN ESTE LIBRO BLANCO Los ataques de ransomware se dirigen cada vez más a entornos de datos como los sistemas de copia de seguridad y almacenamiento. Los ciberdelincuentes consideran que este vector de amenazas es a la vez excepcionalmente rentable y vulnerable, y existe una enorme presión para volver a la normalidad lo antes posible cuando los datos han sido bloqueados. Varonis y Panzura proporcionan una defensa contra el ransomware que va...

EN ESTE LIBRO BLANCO

Los ataques de ransomware se dirigen cada vez más a entornos de datos como los sistemas de copia de seguridad y almacenamiento. Los ciberdelincuentes consideran que este vector de amenaza es excepcionalmente rentable y vulnerable, y existe una enorme presión para volver a la normalidad lo antes posible cuando los datos han sido bloqueados.

Varonis y Panzura proporcionan una defensa contra el ransomware que llega al corazón del propio entorno de datos.

El sistema de archivos global Panzura ofrece protección y recuperación gracias a su inmutabilidad subyacente, derivada de métodos de escritura en almacenes de objetos, destinados a acelerar el acceso a los archivos. Esto hace que los datos sean inmunes al cifrado e impide que el ransomware afecte a los datos almacenados en el sistema.

Al detectar el ransomware que la seguridad perimetral por sí sola no detecta, Varonis puede identificar y bloquear los controles de acceso, así como los datos confidenciales sobreexpuestos que los atacantes podrían explotar. Esto impide el ransomware dentro del sistema de archivos global Panzura , así como con otros servidores, NAS y recursos centrales de TI.

Este informe técnico examina cómo Panzura y Varonis se han asociado para ofrecer una arquitectura de protección y recuperación de datos más resistente. Los autores explican cómo la tecnología protege los datos, las aplicaciones y las cargas de trabajo en la nube, con la ayuda de análisis de datos basados en inteligencia artificial. También repasan las vulnerabilidades que podrían dar lugar a un ataque y las contramedidas para detener el ransomware en frío.

La seguridad de la información siempre ha sido un delicado acto de equilibrismo. Las organizaciones luchan por lograr un cuidadoso equilibrio entre la facilidad de uso, el acceso a los datos y la gobernanza, garantizando que las personas adecuadas tengan acceso a los datos adecuados en el momento adecuado. Aunque el riesgo nunca puede eliminarse por completo, la aplicación de controles de seguridad de los datos tanto para la protección como para la recuperación, así como las defensas perimetrales y de punto final, son vitales para proteger los activos de información de una organización, así como su reputación y su exposición legal.

Exponer las credenciales de acceso, deliberada o accidentalmente, supone una amenaza interna proporcional a la de los intrusos malintencionados. La empresa se enfrenta a un dilema constante, tanto si se trata de una violación accidental por parte de usuarios con una higiene de contraseñas deficiente, como si se trata de ciberdelincuentes organizados y agentes estatales que intentan robar datos a mansalva, o de sofisticados esquemas de extorsión como el ransomware.

Desconectar una red de Internet, aunque pueda parecer una medida prudente, es tan miope como esperar que todos los miembros de una organización sigan procedimientos responsables de acceso, gestión y uso de los datos. En pocas palabras, es una decisión empresarial errónea que convierte a las empresas, los flujos de trabajo y los empleados en una isla operativa rodeada de una red de competencia. También hace imposible la transformación digital, aprovechando todo el potencial de los datos, especialmente los vastos repositorios de datos no estructurados que representan más del 80% de la información en poder de las grandes empresas.

Sin embargo, cada vez son más las empresas que se plantean cortar el paso a su infraestructura de datos por la vía rápida hacia la ventaja competitiva en respuesta a la superficie de ataque real y creciente. Es un compromiso inaceptable. Consideremos que un informe reciente de Philips y CyberMDX indica que casi la mitad de los hospitales estadounidenses han desconectado sus redes en los últimos seis meses debido al ransomware.

Un estudio de Gartner revela que, para 2025, tres cuartas partes de las organizaciones de TI sufrirán uno o más ataques, lo que supone multiplicar por siete las cifras de 2020. Lo más preocupante desde el punto de vista de los CISO, y de la alta dirección en general, es que estos ataques se dirigen cada vez más a los datos de copia de seguridad y a las funciones de administración, que normalmente se consideran la última línea de defensa.

Sin embargo, la protección de datos inmutables ha surgido como un poderoso remedio. El sistema de archivos global Panzura es reconocido como una solución definitiva en este sentido, ya que ha sido diseñado desde el principio teniendo en cuenta la resistencia de los datos.

Aunque esto siempre ha sido un elemento fundamental del sistema de archivos global Panzura , destinado a proteger los datos de sobrescrituras o borrados involuntarios, ahora está siendo adoptado a marchas forzadas por empresas y grandes organizaciones que buscan garantizar que los datos no puedan ser comprometidos o cifrados por cargas útiles maliciosas.

En caso de ataque, por ejemplo, los datos contenidos en el sistema Panzura pueden revertirse en cuestión de minutos hasta el nivel de archivos individuales, directorios completos o todo el sistema de archivos, sin pérdida de datos.

La agilidad y total seguridad del sistema de archivos global Panzura ha sido bien publicitada y comprobada. Cuando un hospital regional de Illinois sufrió un ataque de ransomware, toda su infraestructura de TI se vino abajo. El centro sanitario utilizó las funciones automatizadas de protección de datos, copia de seguridad y recuperación ante desastres del sistema de archivos global Panzura para restaurar rápidamente los archivos al estado anterior al ataque y deshacer el cifrado de datos no autorizado. Los datos se restauraron a versiones anteriores y limpias en menos de 15 minutos.

En otro incidente documentado, Applied Software, un proveedor de servicios gestionados de programas de Autodesk y otras aplicaciones centradas principalmente en los sectores de la arquitectura, la ingeniería y la construcción, vio cómo partes de su propia red eran atacadas por un ransomware Thor inyectado a través de un archivo PDF fraudulento. Panzura permitió al equipo de TI poner en cuarentena los archivos infectados y recuperarlos casi instantáneamente a la versión autoguardada unos minutos antes de la incursión.

Aunque la mayoría de las organizaciones son comprensiblemente reacias a divulgar que han sido objeto de un ataque, están universalmente expuestas a la multiplicación constante de los posibles puntos de entrada de la superficie de ataque. Además, y tal vez más importante, deben tener en cuenta todos los datos y sistemas que pueden verse afectados, y la cantidad total de daño que puede causar un solo usuario comprometido, como el "radio de explosión" potencial completo.

La superficie de ataque.

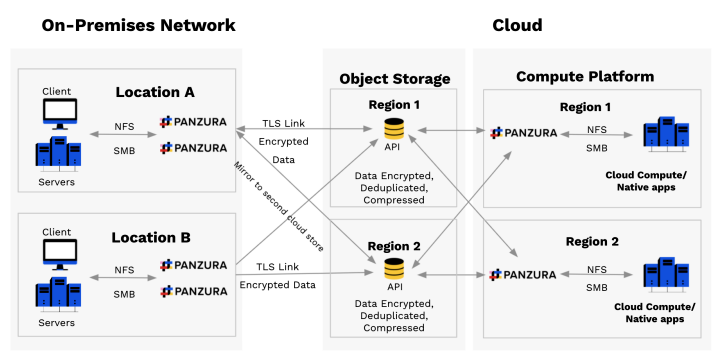

La ilustración 1. ofrece una vista de pájaro de una arquitectura híbrida de sistema de archivos global multi-nube que, cuando se despliega como se muestra, protege los entornos de red del ransomware. También proporciona la capacidad inherente de hacer que el acceso a los archivos sea fluido para los usuarios, lo que significa que se elimina la "alfombra de bienvenida" sin aislar a la empresa del mundo exterior.

CLIENTES

Cómo ayuda Varonis

Varonis no instala ni ejecuta nada en un cliente para supervisar la actividad del ransomware. En su lugar, analiza los datos, el correo electrónico y el comportamiento de Active Directory en contexto con la actividad perimetral de VPN, DNS y proxies web como medio para detectar signos de compromiso a lo largo de un ataque.

A menudo, los primeros indicios de mando y control, reconocimiento y movimiento lateral son precursores de accesos inusuales a datos, exfiltración y cifrado (que Varonis detecta en los propios servidores).

Varonis puede identificar automáticamente cuentas privilegiadas como cuentas de servicio, administradores o ejecutivos, y monitorizar actividades sospechosas como la escalada de privilegios. Varonis pone la actividad de los repositorios de datos tanto locales como en la nube en una única interfaz, lo que ayuda a acelerar las investigaciones.

Cómo ayuda Panzura

Varonis se integra con Panzura para proporcionar alertas contextuales basadas en el rendimiento sobre la actividad anómala de los usuarios en el sistema de archivos global Panzura . Como se ha comentado anteriormente, esto hace posible aumentar Varonis con una vista unificada y un panel de gestión del sistema de archivos global, tanto en las instalaciones como en el borde de la nube. El acceso inicial a los datos suele producirse a nivel de cliente-usuario, ya sea a través de phishing por correo electrónico o de otras muchas formas de robar credenciales o inyectar código no autorizado en una red.

Cuando Varonis envía una alerta, los usuarios pueden utilizar Panzura Data Services ("Data Services") para buscar la actividad de ese usuario en todo el sistema de archivos global -como detalles sobre archivos individuales, directorios específicos o puntos de contacto de permisos- y obtener toda esta información casi de inmediato.

Recientemente, a modo de anécdota, una búsqueda con comodines en Data Services sirvió 800.000 resultados en cuestión de segundos. Este tipo de búsqueda y análisis potentes y avanzados puede aplicarse a toda la red en la nube.

SERVIDORES

Cómo ayuda Varonis

Varonis supervisa toda la actividad del sistema de archivos en servidores de archivos y dispositivos de almacenamiento, analiza los permisos, clasifica los datos y emplea modelos de amenazas basados en el comportamiento para detectar y proporcionar alertas sobre cualquier desviación significativa que pueda indicar un compromiso por ransomware.

Varonis reduce proactivamente el radio de explosión de cualquier sistema o usuario potencialmente comprometido al remediar automáticamente los controles de acceso excesivamente permisivos e imponer un modelo de confianza cero. Cuando los usuarios y los sistemas tienen acceso sólo a lo que necesitan, es más difícil para un atacante acceder a datos sensibles sin ser detectado a medida que escalan privilegios y se mueven lateralmente.

Cuando se detecta un comportamiento anómalo o sospechoso, como el acceso a una cantidad inusual de datos confidenciales o la modificación de archivos de una manera que se asemeja a la encriptación, Varonis puede terminar automáticamente una sesión de usuario para detener a los presuntos atacantes en su camino.

En caso de infección por ransomware, Varonis registra una pista de auditoría completa de los datos a los que la cuenta comprometida ha accedido o modificado, en contexto con la función y el perfil de trabajo del usuario, la sensibilidad de los datos, la autenticación y la actividad en Internet, lo que permite evaluar rápidamente los daños y reducir el tiempo de recuperación.

Cómo ayuda Panzura

Trabajando en paralelo con Varonis, Panzura Data Services proporciona una capa de análisis de datos impulsada por IA y ML que está totalmente integrada con el sistema de archivos global Panzura . Esta plataforma lógica integrada basada en SaaS no está disponible con ninguna solución de la competencia y permite a las organizaciones aplicar análisis avanzados de IA y ML basados en la nube, utilizando lógica inteligente y elástica de búsqueda, auditoría y red de archivos, en toda una infraestructura de almacenamiento de archivos en la nube.

Data Services es el motor que hace posible que Panzuraproporcione sofisticadas alertas de seguridad, rendimiento y actividad, junto con herramientas para que los administradores de TI puedan diagnosticar y solucionar completamente los problemas de su entorno. Puede rastrear y auditar a qué archivos y directorios se ha accedido, se han abierto, se han modificado o incluso se han eliminado.

Además, Data Services rastreará si un actor de amenazas cambia o elimina permisos de archivos. Por ejemplo, una táctica empleada por los adversarios es intentar ejecutar código malicioso interactuando con los servicios del sistema o creándolos en los servidores. Si la actividad de un usuario no administrador está conectada a cualquier proceso del sistema de archivos global, Data Services puede extraer rápidamente toda la actividad en el sistema de archivos global para ese usuario específico, permitiendo a los administradores mitigar el compromiso potencial del sistema restringiendo los permisos de archivos y directorios en tiempo real.

La capa Data Services proporcionada por Panzura también permite buscar actividad según un usuario individual, o un tipo de archivo específico según un intervalo de tamaño de archivo, así como dentro de un intervalo de fechas específico. Las opciones para personalizar las búsquedas de múltiples maneras facilitan la obtención rápida de resultados y conocimientos para que las estrategias de mitigación puedan aplicarse rápidamente y a escala.

Panzura CloudFS

El sistema de archivos global Panzura se despliega en las instalaciones a través de una máquina virtual CloudFS dentro de VMware o HyperV. Estas no son más que una virtualización o emulación de un sistema informático que ejecuta aplicaciones de software, y pueden ser susceptibles de sufrir ataques de ransomware. Como resultado, la máquina virtual puede estar bloqueada para los usuarios o cifrada a nivel de hipervisor, o incluso individualmente a nivel de CloudFS.

En cualquier caso, cualquier ubicación de CloudFS -servidores en el extremo que integran almacenamiento primario, almacenamiento en la nube, copias de seguridad, versionado y aceleración WAN- podría quedar fuera de servicio. Sin embargo, incluso en estos casos, el sistema de archivos en sí aún no se ha visto afectado, y aunque una ubicación en particular puede estar fuera de servicio, hay varias contramedidas que Panzura emplea para garantizar que una implementación local no se vea afectada.

HA local

Como muestra la Ilustración 1, hay dos instancias CloudFS en cada ubicación.

En caso de que uno se caiga, se encripte, se incendie o quede incapacitado de cualquier otro modo, la otra ubicación, suponiendo que la instancia CloudFS no estuviera

también en la máquina afectada, se hará cargo rápidamente.

De hecho, la caída de una máquina virtual no afecta al propio sistema de archivos global, ya que Panzura conserva todos los datos y metadatos en el almacén de objetos backend. Si una ubicación se corrompe por completo, los administradores pueden simplemente volver a desplegar la plantilla Panzura , dirigirla al almacén de objetos y el sistema cargará de nuevo el estado original.

Si bien estos ejemplos representan implantaciones locales, las implantaciones en la nube no son notablemente diferentes. Panzura es compatible con los hiperescaladores más extendidos, y directamente desde los mercados de los principales proveedores de nubes.

Todo lo que hay que hacer es poner en marcha una instancia Panzura , así como una instancia de alta disponibilidad (HA). Si una deja de estar disponible, la otra ocupará su lugar. Por lo tanto, la probabilidad de que se produzca una interrupción del servicio es mucho menor. Esto se debe a que Panzura ofrece una verdadera redundancia en la nube a través de sus potentes capacidades de cloudmirroring, mientras que los usuarios de los proveedores de NAS unificados de la competencia se quedan paralizados cuando el almacenamiento primario en la nube se queda sin conexión.

HA global

Si un centro de datos se corrompe por completo dentro de una región, y se pierde tiempo reconstruyendo un entorno, es crucial saber qué ocurre con los archivos cuyos bloqueos eran "propiedad" de las instancias de CloudFS que se cayeron.

Panzura no tiene un único punto de fallo con el bloqueo de archivos que garantiza la coherencia de los datos en todo momento. Cuando falla el bloqueo central de archivos, como suele ocurrir con las soluciones NAS unificadas de calidad inferior, todo el sistema Panzura pasa a ser de sólo lectura. Esto se consigue gracias al concepto único de nodo de HA global de Panzura. Este tipo de copia de seguridad puede ubicarse en cualquier lugar y ocupar el lugar de una máquina virtual en una región a la que ya no se puede acceder.

Cuando es necesario, se hace cargo de la gestión de bloqueos de la cohorte, de modo que se pueda acceder a esos archivos y el uso global del sistema de archivos en cualquier otro lugar no se vea interrumpido.

La ventaja es que, en caso de ataque a nivel del hipervisor, los datos no se perderán. Dados los dos tipos de alta disponibilidad que se ofrecen con Panzura, ambos gratuitos, una organización puede confiar en que una incursión de ransomware tendrá un impacto mínimo, y los datos estarán totalmente protegidos frente a la corrupción, el cifrado o el borrado.

ALMACÉN DE OBJETOS

Un almacén de objetos en la nube o en las instalaciones sirve de back-end para el sistema de archivos global Panzura . El ejemplo de la Ilustración 1 es un almacén de objetos basado en la nube, pero las versiones locales pueden ser igual de resistentes con unas mínimas modificaciones en la arquitectura.

Existen dos ataques concebibles contra el almacenamiento de objetos. En primer lugar, un ataque puede venir desde el frente a través del propio sistema de archivos, o en segundo lugar, desde el lado a través de un ataque directamente en el almacén de objetos a través de consolas en la nube.

Desde el frente

En este escenario, un usuario con credenciales y permisos sobre el sistema de archivos, que se ha convertido en víctima del ransomware, se conecta inocentemente a la red y libera una carga útil del ransomware dentro de los límites de la red. El ransomware localiza el sistema de archivos global y comienza a cifrar metódicamente su camino a través de archivos y directorios.

Dado que el back-end del sistema de archivos global Panzura consiste en un almacén de objetos real, los datos se consignan como "basura" cifrada, tal y como planeaban los atacantes. Sin embargo, como Panzura se basa en una arquitectura de datos inmutable, consigna deltas (o cambios de bloque) a lo largo de la vida de cada archivo.

Además, una vez que un ransomware comienza a acceder y cifrar una cantidad inusual de datos en el sistema de archivos, como se ha comentado anteriormente, los modelos de amenazas de Varonis detectarán este comportamiento anómalo comparándolo con la línea de base establecida del usuario comprometido.

A continuación, alerta a los administradores del ataque y, mediante el uso de comandos PowerShell, se pueden configurar respuestas automáticas en Varonis para detener el ataque tan pronto como se detecte, mitigando cualquier daño potencial.

En consecuencia, cuando el usuario de un archivo cifrado intenta abrirlo y recibe un mensaje anónimo sobre el pago de un rescate, puede simplemente revertir el archivo a la versión anterior.

Esto se hace a través de Microsoft VSS haciendo clic con el botón derecho del ratón sobre el archivo en cuestión. El siguiente paso es ir a propiedades, seleccionar la versión anterior y ¡voilá! la recuperación es instantánea y el tiempo de inactividad se reduce a no más de minutos.

Una vez que se ha detenido un ataque, se han restaurado los archivos almacenados en el sistema de archivos global y una organización vuelve al trabajo, el siguiente paso suele ser restaurar otros sistemas informáticos generales -aquellos que no archivaron datos en el sistema Panzura - a partir de cintas de copia de seguridad u otros repositorios de copias de seguridad, tras el incidente.

Pero Panzura también puede facilitar un poco esta larga noche de trabajo con Panzura Data Services . Como ya se ha comentado en este libro blanco, Data Services puede ayudar a automatizar la recuperación de los archivos afectados a través de un registro de auditoría, búsqueda elástica y otra tecnología que se ha puesto en marcha para ayudar en estos casos.

Varonis puede detectar, mitigar y auditar el impacto tanto dentro del sistema de archivos global Panzura , como con otros sistemas de archivos locales y en la nube.

Las funciones de recuperación y clonación de Panzura Data Services pueden utilizarse no sólo para restaurar datos de forma rápida y sencilla, sino también en caso de que un departamento de TI decida recuperar datos pero no desee restaurarlos en su ubicación original. Después de un IoC, por ejemplo, es posible que el equipo de seguridad necesite realizar evaluaciones y análisis post mortem. Con la recuperación y la clonación, es posible restaurar los datos en una ubicación diferente para poder acceder rápidamente a los datos originales mientras se realizan auditorías en segundo plano.

La duplicación en la nube proporciona una capa adicional de protección y control mediante la división de escrituras en dos destinos de almacenamiento de objetos: uno primario y otro secundario. Si el primario fallara o se convirtiera en el objetivo de un ataque por parte de agentes maliciosos internos o externos, el administrador solo tendría que transferir el entorno al segundo destino de almacenamiento de objetos para evitar el ataque.

Una vez recuperado el control sobre el entorno primario, se pueden volver a sincronizar los archivos de Panzura . Por cierto, es una suerte que los proveedores de la nube no cobren por la entrada.

EL RADIO DE LA EXPLOSIÓN

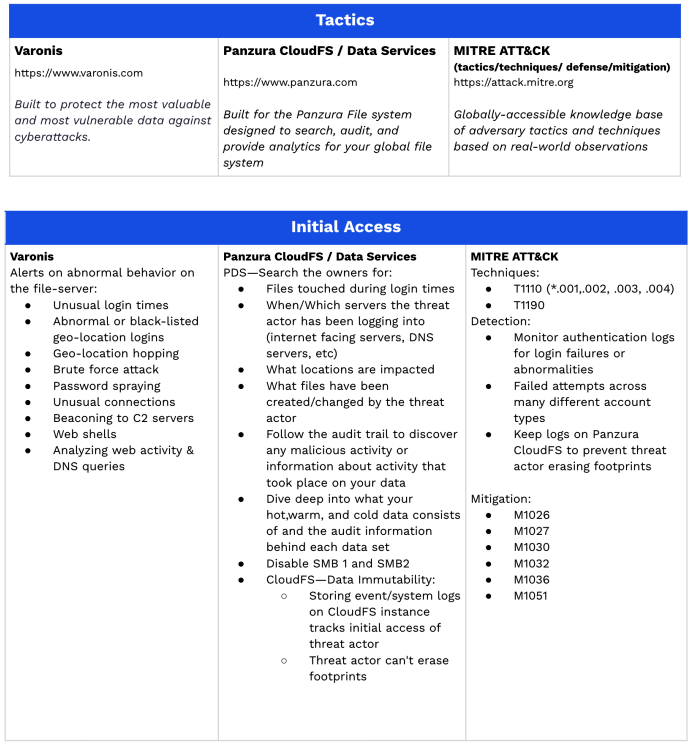

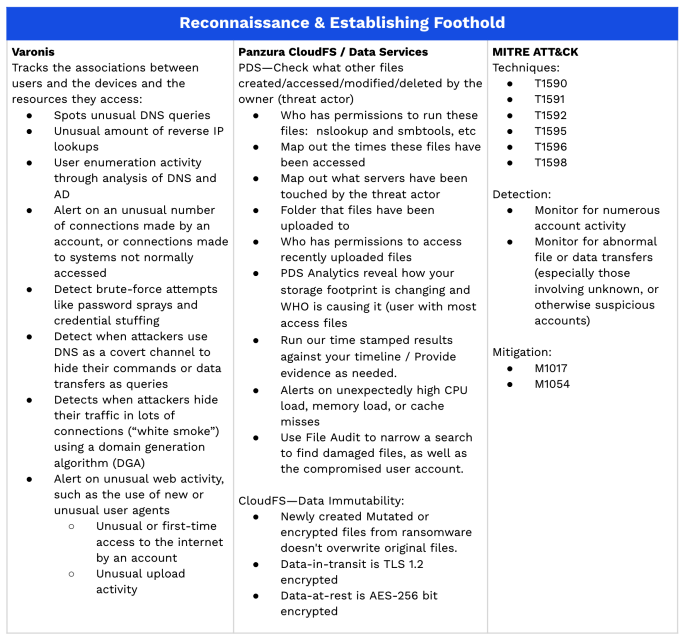

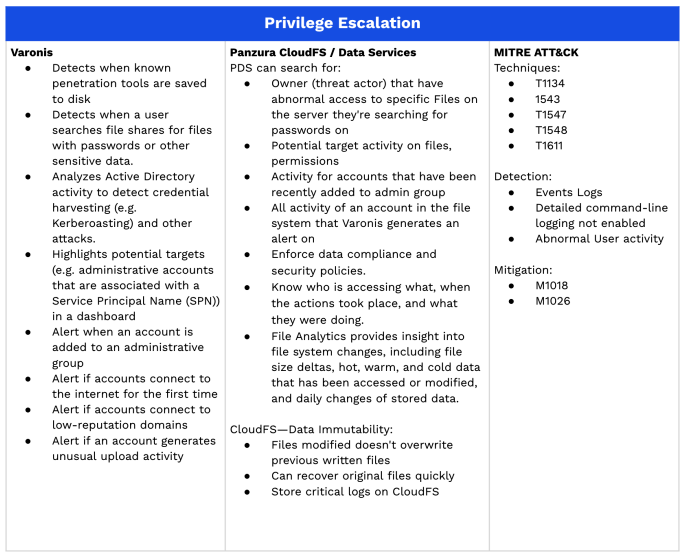

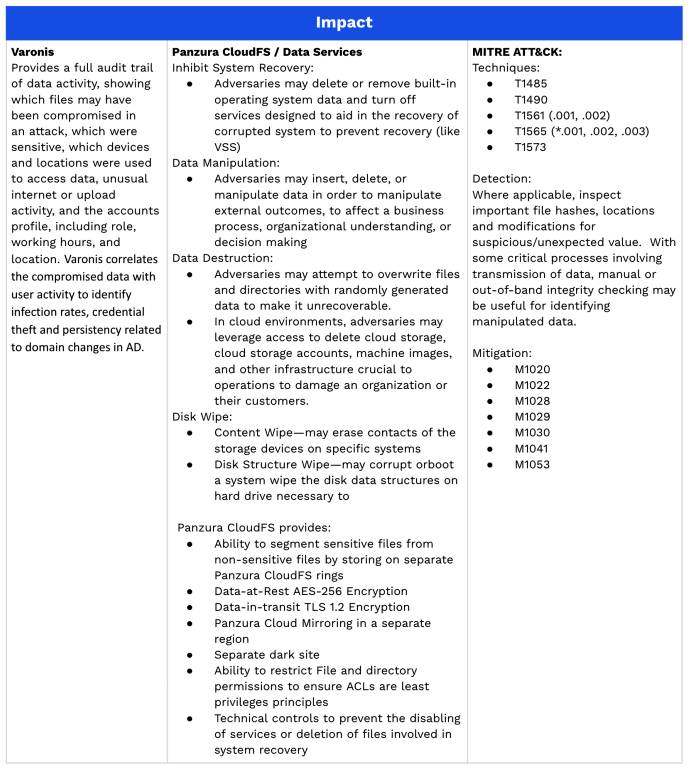

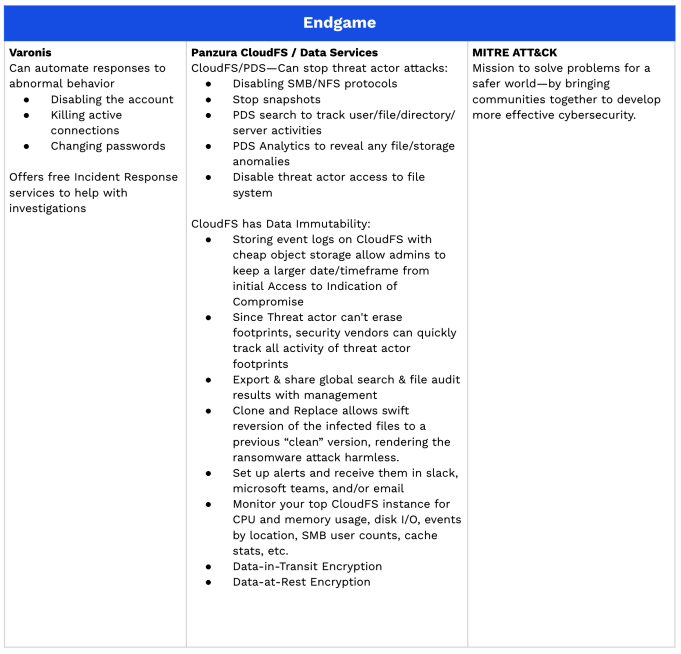

Esta sección explora los detalles de los ataques al cliente, servidor, nube y las estrategias de mitigación conocidas de MITRE ATT&CK. Tanto Varonis como Panzura pueden ayudar con la detección y recuperación, y la siguiente discusión esboza las tácticas en torno al acceso inicial, el reconocimiento y el punto de apoyo, la escalada de privilegios y el impacto. Junto con Varonis y Panzura, es posible comparar y mapear la actividad de un actor de amenazas con el marco ATT&CK de MITRE:

- Mantenga un registro de auditoría completo de la actividad de los archivos con indicación de la hora

- Determinar qué servidores han sido afectados por el agente de la amenaza

- Identificar la carpeta en la que se han cargado los archivos

- Revelar quién tiene permisos para acceder a los archivos cargados recientemente

- Utilice análisis exhaustivos para revelar cómo está cambiando su huella de almacenamiento y quién la está provocando

- Compare nuestros resultados con su cronograma y aporte las pruebas necesarias.

- Alerta de carga inesperada de la CPU, la memoria o la caché

- Utilice Auditoría de archivos para restringir la búsqueda y encontrar los archivos dañados, así como la cuenta de usuario comprometida.

De nuevo, esto pretende ampliar la comprensión de lo que implica el meticuloso equilibrio entre seguridad y facilidad de uso. Panzura y Varonis se comprometen a garantizar un entorno de sistema de archivos seguro y utilizable para que las personas puedan volver a trabajar rápidamente y sin esfuerzo, independientemente de las amenazas que puedan surgir.

Más información Panzura

Panzura ayuda a las empresas a aprovechar las ventajas de la nube con independencia de dónde se encuentren los datos o los usuarios. PanzuraLas funciones de gestión de datos en la nube de Breezi reducen drásticamente la complejidad de la nube híbrida y simplifican la gestión del almacenamiento de datos, al tiempo que aceleran el acceso y el análisis para las aplicaciones y los usuarios.

El sistema de archivos global Panzura es un 70% más barato de poseer y operar que el almacenamiento heredado y otras soluciones. Proporciona una eficiencia, estabilidad y rendimiento de vanguardia sin igual, especialmente a escala. La seguridad inmutable ofrece resiliencia de datos permanente y a escala para la multi-nube híbrida con el más alto nivel de protección y recuperación contra el ransomware y otras amenazas.

Con una puntuación Net Promoter Score de 87, líder del sector, Panzura ofrece servicios y asistencia al cliente del más alto nivel. En lo que respecta a la competencia, se trata de un caso abierto y cerrado, ya que la galardonada tecnología de Panzurasupera a todos los niveles.

Más información sobre Varonis

Varonis es una empresa pionera en seguridad y análisis de datos, que libra una batalla diferente a la de las empresas convencionales de ciberseguridad. Varonis se centra en la protección de datos empresariales: archivos y correos electrónicos sensibles; datos confidenciales de clientes, pacientes y empleados; registros financieros; planes estratégicos y de productos; y otros tipos de propiedad intelectual.

La Plataforma de Seguridad de Datos de Varonis detecta ciberamenazas de actores tanto internos como externos mediante el análisis de datos, actividad de cuentas y comportamiento de usuarios; previene y limita desastres bloqueando datos sensibles y obsoletos; y mantiene eficientemente un estado seguro con automatización.

Los productos de Varonis abordan otros casos de uso importantes, como la protección de datos, la gobernanza de datos, la confianza cero, el cumplimiento normativo, la privacidad de los datos, la clasificación y la detección y respuesta ante amenazas. Varonis inició sus operaciones en 2005 y cuenta con clientes que abarcan empresas líderes en los sectores de servicios financieros, público, sanitario, industrial, seguros, energía y servicios públicos, tecnología, consumo y comercio minorista, medios de comunicación y entretenimiento y educación.

DERECHOS DE AUTOR Y EXENCIÓN DE RESPONSABILIDAD

Este documento es copyright © 2021 Panzura LLC. Ninguna parte puede ser reproducida por ningún método sin el consentimiento previo de Panzura. Debido a la naturaleza de este material, numerosos productos de hardware y software han sido mencionados por su nombre. No es intención de Panzura ni de Varonis reclamar estos nombres o marcas comerciales. Todas las marcas comerciales o marcas registradas pertenecen a sus respectivos propietarios en Estados Unidos y/o en otros países. Además, todos los logotipos, gráficos o ilustraciones de la empresa son propiedad de sus respectivos propietarios y están sujetos a los derechos de autor de dicho propietario.