- Produkte

- UNSERE PLATFORM

The Panzura Data Management PlatformModernisieren Sie Ihre Speicherinfrastruktur für Dateidaten und verbessern Sie die Sicherheit.

The Panzura Data Management PlatformModernisieren Sie Ihre Speicherinfrastruktur für Dateidaten und verbessern Sie die Sicherheit.

-

Discover why modern data leaders prefer the Panzura Data Management Platform

- UNSERE PRODUKTE UND ANGEBOTE

Panzura CloudFSVereinfachen und sichern Sie Ihre Datenspeicherung mit einer einzigen maßgeblichen Quelle.

Panzura CloudFSVereinfachen und sichern Sie Ihre Datenspeicherung mit einer einzigen maßgeblichen Quelle.

Panzura Erkennen und RettenMehr Sicherheit vor Ransomware durch aktive Erkennung und Warnungen sowie Experten-Support.

Panzura Erkennen und RettenMehr Sicherheit vor Ransomware durch aktive Erkennung und Warnungen sowie Experten-Support.

Panzura Data ServicesErhalten Sie Transparenz, Governance und Analysen in einem einheitlichen SaaS-Dashboard.

Panzura Data ServicesErhalten Sie Transparenz, Governance und Analysen in einem einheitlichen SaaS-Dashboard.

Panzura KanteVerbessern Sie den Datenzugriff und fördern Sie die Zusammenarbeit mit integrierten Tools.

Panzura KanteVerbessern Sie den Datenzugriff und fördern Sie die Zusammenarbeit mit integrierten Tools.

- Lösungen

- LÖSUNGEN

- Bankwesen, Finanzdienstleistungen und VersicherungenFinanzielle Wertschöpfung durch digitale Transformation

- Architektur, Ingenieurwesen und BauwesenVerbesserung der Time-to-Value durch Datensicherung und Verbesserung der standortübergreifenden Zusammenarbeit

- Gesundheitswesen und BiowissenschaftenSchutz von Patientendaten, Verbesserung der Ergebnisse und Unterstützung der Forschung

- Medien und UnterhaltungSichere globale Zusammenarbeit und Reduzierung des exponentiellen Datenwachstums

- HerstellungStraffung der Arbeitsabläufe und Verbesserung der Effizienz, um die Markteinführung zu beschleunigen

- Öffentlicher SektorBietet Sicherheit auf militärischem Niveau und ermöglicht erweiterte Datenkonformität

- Ressourcen

- Unterstützung

- KUNDENBETREUUNG

- Globale DienstleistungenProfitieren Sie von einer optimierten Datenmigration und einem erstklassigen Kundenservice.

- Service-DrehscheibeSie verdienen den besten Service, den die Branche zu bieten hat. Holen Sie ihn sich hier.

- WissensdatenbankErfahren Sie alles, was Sie über die Produkte und Dienstleistungen von Panzura wissen müssen.

- Partner-PortalZugriff auf Tools und Ressourcen, die exklusiv für unsere Vertriebspartner entwickelt wurden.

- Informationen zur Unterstützungsupport@panzura.com

- Über

- ÜBER PANZURA

- Unser UnternehmenWir haben einen neuen Weg an die Spitze eingeschlagen - und es ist eine Wahnsinnsgeschichte!

- FührungsteamTreffen Sie Querdenker, Motivatoren und Vordenker, die unseren Erfolg vorantreiben.

- KarriereWir suchen die Besten und Intelligentesten. Wenn Sie das sind, lassen Sie es uns wissen.

- PresseraumBleiben Sie auf dem Laufenden mit unseren neuesten Nachrichten, Einblicken und Unternehmens-Updates.

Weiße Papiere

Stoppen Sie Ransomware kalt mit Panzura und Varonis

IN DIESEM WEISSBUCH Ransomware-Angriffe zielen zunehmend auf Datenumgebungen wie Backup- und Speichersysteme ab. Cyberkriminelle sehen diesen Bedrohungsvektor sowohl als äußerst profitabel als auch als anfällig an, und es besteht ein enormer Druck, so schnell wie möglich zur Normalität zurückzukehren, wenn Daten gesperrt wurden. Varonis und Panzura bieten eine Ransomware-Abwehr, die...

IN DIESEM WHITEPAPER

Ransomware-Angriffe zielen zunehmend auf Datenumgebungen wie Backup- und Speichersysteme ab. Cyberkriminelle sehen diesen Bedrohungsvektor sowohl als äußerst profitabel als auch als anfällig an, und es besteht ein enormer Druck, so schnell wie möglich zur Normalität zurückzukehren, wenn Daten gesperrt wurden.

Varonis und Panzura bieten eine Ransomware-Abwehr, die bis ins Herz der Datenumgebung selbst reicht.

Das globale Dateisystem Panzura bietet Schutz und Wiederherstellung durch seine zugrunde liegende Unveränderlichkeit, die von Methoden zum Schreiben in Objektspeicher abgeleitet ist, die den Zugriff auf Dateien beschleunigen sollen. Dies macht die Daten unempfindlich gegen Verschlüsselung und verhindert, dass Ransomware sich auf die im System gespeicherten Daten auswirkt.

Varonis fängt Ransomware ab, die von der Perimetersicherheit allein nicht erkannt wird, und kann Zugriffskontrollen sowie übermäßig exponierte sensible Daten, die Angreifer ausnutzen könnten, identifizieren und sperren. Dies verhindert Ransomware innerhalb des globalen Dateisystems Panzura sowie bei anderen Servern, NAS und zentralen IT-Ressourcen.

In diesem Whitepaper wird untersucht, wie Panzura und Varonis gemeinsam eine widerstandsfähigere Architektur für Datensicherung und -wiederherstellung entwickelt haben. Die Autoren erörtern, wie die Technologie Daten, Anwendungen und Arbeitslasten in der Cloud schützt und durch integrierte KI-gesteuerte Datenanalysen ergänzt wird. Außerdem gehen sie auf Schwachstellen ein, die zu einem Angriff führen könnten, sowie auf Gegenmaßnahmen, um Ransomware kaltzustellen.

Informationssicherheit war schon immer ein schwieriger Balanceakt. Unternehmen kämpfen um ein sorgfältiges Gleichgewicht zwischen Benutzerfreundlichkeit, Datenzugriff und Governance, um sicherzustellen, dass die richtigen Personen zur richtigen Zeit Zugriff auf die richtigen Daten haben. Risiken lassen sich zwar nie ganz ausschalten, aber die Implementierung von Datensicherheitskontrollen zum Schutz und zur Wiederherstellung sowie von Perimeter- und Endpunkt-Verteidigungsmaßnahmen sind unerlässlich, um die Informationsressourcen eines Unternehmens sowie seinen Ruf und seine rechtliche Situation zu schützen.

Das Auslegen der sprichwörtlichen "Willkommensmatte" durch die absichtliche oder versehentliche Preisgabe von Zugangsdaten stellt eine Bedrohung dar, die der von böswilligen Außenstehenden in nichts nachsteht. Das Unternehmen sieht sich mit einem ständigen Dilemma konfrontiert, das durch versehentliche Verstöße von Benutzern mit mangelhafter Passworthygiene ebenso entsteht wie durch organisierte Cyberkriminelle und staatliche Akteure, die auf Datenklau und ausgeklügelte Erpressungsmethoden wie Ransomware abzielen.

Die Abschaltung eines Netzwerks vom Internet mag zwar wie eine umsichtige Maßnahme erscheinen, ist aber ebenso kurzsichtig wie die Erwartung, dass jeder in einem Unternehmen verantwortungsvolle Verfahren für den Datenzugriff, die Datenverwaltung und die Datennutzung befolgt. Es ist ganz einfach eine fehlerhafte Geschäftsentscheidung, die Unternehmen, Arbeitsabläufe und Mitarbeiter in eine operative Insel verwandelt, die von einem Netz von Konkurrenten umgeben ist. Außerdem macht sie die digitale Transformation - die Nutzung des vollen Potenzials von Daten, insbesondere von riesigen Beständen an unstrukturierten Daten, die mehr als 80 % der Informationen in großen Unternehmen ausmachen - unmöglich.

Dennoch ziehen immer mehr Unternehmen in Erwägung, ihre Dateninfrastruktur von der Überholspur zum Wettbewerbsvorteil abzuschneiden, um der realen und wachsenden Angriffsfläche zu begegnen. Das ist ein inakzeptabler Kompromiss. Aus einem aktuellen Bericht von Philips und CyberMDX geht hervor, dass fast die Hälfte der US-amerikanischen Krankenhäuser ihre Netzwerke in den letzten sechs Monaten aufgrund von Ransomware abgeschaltet haben.

Untersuchungen von Gartner zeigen, dass bis 2025 drei Viertel der IT-Organisationen von einem oder mehreren Angriffen betroffen sein werden, was einen massiven Anstieg um das Siebenfache gegenüber den Zahlen für 2020 bedeutet. Noch besorgniserregender aus Sicht der CISOs und der Führungsetage im Allgemeinen ist, dass diese Angriffe zunehmend auf Backup-Daten und Administratorfunktionen abzielen, die normalerweise als letzte Verteidigungslinie gelten.

Die unveränderliche Datensicherung hat sich jedoch als wirksames Mittel erwiesen. Das globale Dateisystem Panzura gilt in dieser Hinsicht als maßgebliche Lösung, da es von Anfang an mit Blick auf die Ausfallsicherheit der Daten entwickelt wurde.

Während dies schon immer ein grundlegendes Element des globalen Dateisystems Panzura war, um Daten vor versehentlichem Überschreiben oder Löschen zu schützen, wird es nun in zunehmendem Maße von Unternehmen und großen Organisationen übernommen, die sicherstellen wollen, dass Daten nicht durch bösartige Nutzdaten kompromittiert oder verschlüsselt werden können.

So können im Falle eines Angriffs die im System Panzura gespeicherten Daten innerhalb weniger Minuten bis auf die Ebene einzelner Dateien, ganzer Verzeichnisse oder des gesamten Dateisystems selbst zurückgesetzt werden - ohne jeglichen Datenverlust.

Die Flexibilität und absolute Sicherheit des globalen Dateisystems Panzura wurde bereits in der Öffentlichkeit bekannt gemacht und bestätigt. Als ein regionales Krankenhaus in Illinois von einem Ransomware-Angriff betroffen war, fiel seine gesamte IT-Infrastruktur aus. Die Gesundheitseinrichtung nutzte die automatisierten Datensicherungs-, Backup- und Disaster-Recovery-Funktionen des globalen Dateisystems Panzura , um die Dateien schnell wieder in den Zustand vor dem Angriff zu versetzen und die Verschlüsselung nicht autorisierter Daten rückgängig zu machen. Die Daten wurden in weniger als 15 Minuten auf vorherige, saubere Versionen zurückgesetzt.

In einem anderen dokumentierten Vorfall sah Applied Software, ein Managed-Service-Anbieter von Autodesk-Programmen und anderen Anwendungen, die hauptsächlich auf die Architektur-, Ingenieur- und Bauindustrie ausgerichtet sind, wie Teile seines eigenen Netzwerks von einer Thor-Ransomware angegriffen wurden, die über eine gefälschte PDF-Datei eingeschleust wurde. Panzura ermöglichte es dem IT-Team, infizierte Dateien unter Quarantäne zu stellen und sie fast sofort in der Version wiederherzustellen, die einige Minuten vor dem Angriff automatisch gespeichert wurde.

Auch wenn die meisten Unternehmen verständlicherweise nur ungern preisgeben, dass sie Opfer eines Angriffs geworden sind, so sind sie doch den sich ständig vervielfachenden potenziellen Eintrittspunkten der Angriffsoberfläche ausgesetzt. Darüber hinaus, und das ist vielleicht noch wichtiger, müssen sie alle Daten und Systeme berücksichtigen, die betroffen sein können, und den gesamten Schaden, den ein einzelner kompromittierter Benutzer verursachen kann, als den gesamten potenziellen "Explosionsradius".

Die Angriffsfläche.

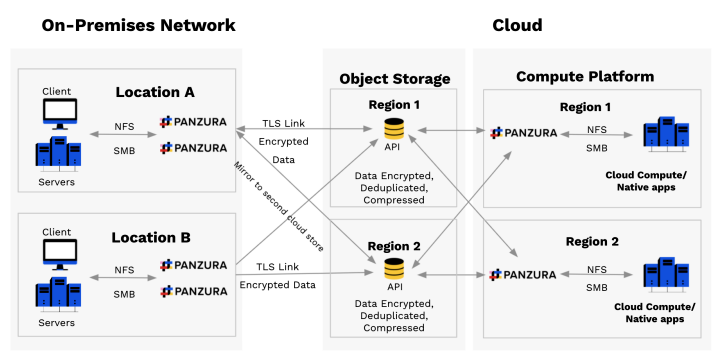

Abbildung 1 zeigt eine hybride Multi-Cloud-Architektur für ein globales Dateisystem aus der Vogelperspektive, die, wenn sie wie gezeigt eingesetzt wird, Netzwerkumgebungen vor Ransomware schützt. Sie bietet auch die Möglichkeit, den Dateizugriff für die Benutzer nahtlos zu gestalten, d. h. die "Willkommensmatte" wird eliminiert, ohne das Unternehmen von der Außenwelt abzuschneiden.

KUNDEN

Wie Varonis hilft

Varonis installiert nichts auf einem Client und führt auch nichts aus, um ihn auf Ransomware-Aktivitäten zu überwachen. Vielmehr analysiert Varonis Daten, E-Mails und das Verhalten von Active Directory im Zusammenhang mit den Aktivitäten von VPN-, DNS- und Web-Proxies, um Anzeichen für eine Gefährdung während eines Angriffs zu erkennen.

Oft sind frühe Anzeichen für Befehl und Kontrolle, Aufklärung und seitliche Bewegungen Vorläufer für ungewöhnlichen Datenzugriff, Exfiltration und Verschlüsselung (die Varonis auf den Servern selbst aufspürt).

Varonis kann automatisch privilegierte Konten wie Dienstkonten, Administratoren oder Führungskräfte identifizieren und auf verdächtige Aktivitäten wie Privilegieneskalation überwachen. Varonis fasst die Aktivitäten von lokalen und Cloud-Datenspeichern in einer einzigen Oberfläche zusammen und hilft so, Untersuchungen zu beschleunigen.

Wie Panzura hilft

Varonis ist mit Panzura integriert, um kontextbezogene, leistungsbasierte Warnungen über anomale Benutzeraktivitäten im globalen Dateisystem Panzura zu liefern. Wie bereits erwähnt, ermöglicht dies die Erweiterung von Varonis um eine einheitliche Ansicht und ein Dashboard-Management des globalen Dateisystems, sowohl vor Ort als auch am Cloud-Edge. Der erste Zugriff auf Daten erfolgt in der Regel auf der Client-Benutzer-Ebene, entweder durch E-Mail-Phishing oder durch zahlreiche andere Möglichkeiten, Anmeldedaten zu stehlen oder nicht autorisierten Code in ein Netzwerk einzuschleusen.

Wenn eine Warnung von Varonis übermittelt wird, können Benutzer Panzura Data Services ("Data Services") verwenden, um die Aktivitäten dieses Benutzers im gesamten globalen Dateisystem zu durchsuchen - z. B. Details zu einzelnen Dateien, bestimmten Verzeichnissen oder Berechtigungspunkten - und all diese Informationen fast sofort abzurufen.

Kürzlich lieferte eine Data Services Wildcard-Suche innerhalb von Sekunden 800.000 Ergebnisse. Diese Art von leistungsfähiger, erweiterter Suche und Analyse kann auf das gesamte Cloud-Netzwerk angewendet werden.

SERVICES

Wie Varonis hilft

Varonis überwacht alle Dateisystemaktivitäten auf Dateiservern und Storage Appliances, analysiert Berechtigungen, klassifiziert Daten und setzt verhaltensbasierte Bedrohungsmodelle ein, um jede bedeutsame Abweichung, die auf eine Kompromittierung durch Ransomware hinweisen könnte, zu erkennen und Warnmeldungen zu liefern.

Varonis reduziert proaktiv den Aktionsradius für jedes potenziell gefährdete System oder jeden Benutzer, indem es übermäßig freizügige Zugriffskontrollen automatisch beseitigt und ein Null-Vertrauensmodell durchsetzt. Wenn Benutzer und Systeme nur auf das zugreifen können, was sie benötigen, ist es für einen Angreifer schwieriger, unbemerkt auf sensible Daten zuzugreifen, während er seine Privilegien ausweitet und sich seitlich bewegt.

Wenn ein anormales oder verdächtiges Verhalten festgestellt wird, wie z. B. der Zugriff auf eine ungewöhnliche Menge sensibler Daten oder die Veränderung von Dateien auf eine Art und Weise, die einer Verschlüsselung ähnelt, kann Varonis eine Benutzersitzung automatisch beenden, um die mutmaßlichen Angreifer auf ihrem Weg zu stoppen.

Im Falle einer Ransomware-Infektion protokolliert Varonis einen vollständigen Prüfpfad der Daten, auf die der kompromittierte Account zugegriffen oder die er verändert hat, im Zusammenhang mit der Rolle und dem Arbeitsprofil des Benutzers, der Datensensitivität, der Authentifizierung und der Internetaktivität, was eine schnelle Bewertung des Schadens und eine kürzere Wiederherstellungszeit ermöglicht.

Wie Panzura hilft

In Zusammenarbeit mit Varonis bietet Panzura Data Services eine ML- und KI-gesteuerte Datenanalyseschicht, die vollständig in das globale Dateisystem Panzura integriert ist. Diese integrierte SaaS-basierte Logikplattform ist bei keiner anderen Lösung des Wettbewerbs verfügbar und ermöglicht es Unternehmen, fortschrittliche Cloud-basierte KI- und ML-Analysen unter Verwendung intelligenter und elastischer Such-, Audit- und Dateinetzwerklogik über eine gesamte Cloud-Dateispeicherinfrastruktur anzuwenden.

Data Services ist der Motor hinter der Fähigkeit von Panzura, ausgefeilte Sicherheits-, Leistungs- und Aktivitätswarnungen zu liefern, zusammen mit Tools für IT-Administratoren zur vollständigen Diagnose und Fehlerbehebung in ihrer Umgebung. Es kann nachverfolgen und prüfen, auf welche Dateien und Verzeichnisse zugegriffen, sie geöffnet, geändert oder sogar gelöscht wurden.

Darüber hinaus kann Data Services verfolgen, ob ein Bedrohungsakteur Dateiberechtigungen ändert oder löscht. Eine Taktik von Angreifern besteht beispielsweise darin, zu versuchen, bösartigen Code auszuführen, indem sie mit Systemdiensten auf Servern interagieren oder diese erstellen. Wenn die Aktivität eines nicht-administrativen Benutzers mit globalen Dateisystemprozessen verbunden ist, kann Data Services schnell alle Aktivitäten im globalen Dateisystem für diesen spezifischen Benutzer abrufen, so dass Administratoren potenzielle Systemkompromittierungen durch die Einschränkung von Datei- und Verzeichnisberechtigungen in Echtzeit abmildern können.

Die von Panzura bereitgestellte Ebene Data Services ermöglicht auch die Suche nach Aktivitäten auf der Grundlage eines einzelnen Benutzers oder eines bestimmten Dateityps in einem bestimmten Größenbereich sowie innerhalb eines bestimmten Datumsbereichs. Die Optionen zur Anpassung der Suchvorgänge auf verschiedene Weise erleichtern es, schnelle Ergebnisse und Einblicke zu erhalten, so dass Abhilfestrategien schnell und in großem Umfang angewendet werden können.

Panzura CloudFS

Das globale Dateisystem Panzura wird vor Ort über eine virtuelle Maschine CloudFS innerhalb von VMware oder HyperV bereitgestellt. Dabei handelt es sich lediglich um eine Virtualisierung oder Emulation eines Computersystems, auf dem Softwareanwendungen ausgeführt werden, und die selbst anfällig für Ransomware-Angriffe sein können. Infolgedessen kann die virtuelle Maschine für Benutzer gesperrt oder auf Hypervisor-Ebene oder sogar einzeln auf CloudFS-Ebene verschlüsselt werden.

So oder so könnte jeder CloudFS-Standort - Server am Rande, die Primärspeicher, Cloud-Speicher, Backups, Versionierung und WAN-Beschleunigung integrieren - in der Folge ausfallen. Doch selbst in diesen Fällen ist das Dateisystem selbst noch nicht betroffen, und auch wenn ein bestimmter Standort für die Zählung ausfällt, gibt es mehrere Gegenmaßnahmen, die Panzura einsetzt, um sicherzustellen, dass eine Implementierung vor Ort nicht beeinträchtigt wird.

Lokale HA

Wie in Abbildung 1 dargestellt, gibt es an jedem Standort zwei CloudFS-Instanzen.

Sollte einer der Standorte ausfallen, verschlüsselt werden, Feuer fangen oder anderweitig außer Gefecht gesetzt werden, wird der andere Standort, vorausgesetzt, die CloudFS-Instanz war nicht

auch auf dem betroffenen Rechner, wird schnell übernommen.

Eine ausgefallene virtuelle Maschine hat keine Auswirkungen auf das globale Dateisystem selbst, da Panzura alle Daten und Metadaten im Backend-Objektspeicher speichert. Sollte ein Speicherort vollständig beschädigt werden, können Administratoren die Vorlage Panzura einfach neu bereitstellen, auf den Objektspeicher verweisen und das System wird den ursprünglichen Zustand wieder hochladen.

Während diese Beispiele On-Premises-Implementierungen darstellen, unterscheiden sich Cloud-Implementierungen nicht wesentlich. Panzura unterstützt die am weitesten verbreiteten Hyperscaler und direkt von den Marktplätzen der großen Cloud-Anbieter.

Es ist lediglich erforderlich, eine Instanz Panzura sowie eine Hochverfügbarkeitsinstanz (HA) einzurichten. Sollte eine Instanz nicht mehr verfügbar sein, übernimmt die andere ihren Platz. Die Wahrscheinlichkeit eines Ausfalls ist also deutlich geringer. Das liegt daran, dass Panzura über seine leistungsstarken Cloudmirroring-Funktionen echte Cloud-Redundanz bietet, während Nutzer von konkurrierenden Unified-NAS-Anbietern lahmgelegt werden, wenn der primäre Cloud-Speicher offline geht.

Global HA

Sollte ein Rechenzentrum innerhalb einer Region vollständig beschädigt werden und der Wiederaufbau einer Umgebung Zeit in Anspruch nehmen, ist es wichtig zu wissen, was mit den Dateien geschieht, deren Sperren den ausgefallenen CloudFS-Instanzen "gehörten".

Panzura hat keinen Single-Point-of-Failure mit Dateisperren, die stets die Datenkonsistenz gewährleisten. Wenn die zentrale Dateisperre ausfällt, was bei minderwertigen Unified-NAS-Lösungen häufig der Fall ist, wird das gesamte System Panzura auf schreibgeschützt umgestellt. Erreicht wird dies durch das einzigartige Konzept des globalen HA-Knotens von Panzura. Diese Art von Backup kann sich überall befinden und den Platz einer virtuellen Maschine in einer Region einnehmen, die nicht mehr erreichbar ist.

Wenn nötig, übernimmt es die Verwaltung der Sperren der Kohorte, so dass auf diese Dateien zugegriffen werden kann und die Nutzung des globalen Dateisystems überall sonst nicht unterbrochen wird.

Der Vorteil ist, dass im Falle eines Angriffs auf Hypervisor-Ebene keine Daten verloren gehen. Angesichts der beiden Arten von Hochverfügbarkeit, die mit Panzura angeboten werden und beide kostenlos sind, kann ein Unternehmen darauf vertrauen, dass ein Ransomware-Angriff nur minimale Auswirkungen haben wird und die Daten vollständig vor Beschädigung, Verschlüsselung oder Löschung geschützt sind.

OBJEKT-STORE

Ein Cloud- oder lokaler Objektspeicher dient als Backend für das globale Dateisystem Panzura . Bei dem Beispiel in Abbildung 1 handelt es sich um einen Cloud-basierten Objektspeicher. Mit einigen minimalen Änderungen an der Architektur können jedoch auch lokale Versionen genauso stabil gemacht werden.

Es sind zwei Angriffe auf den Objektspeicher denkbar. Erstens kann ein Angriff von vorne über das Dateisystem selbst erfolgen, oder zweitens von der Seite über einen Angriff direkt auf den Objektspeicher durch Cloud-Konsolen.

Von der Front

In diesem Szenario meldet sich ein berechtigter Benutzer mit Dateisystemrechten, der Opfer von Ransomware geworden ist, unschuldig beim Netzwerk an und setzt eine Ransomware-Nutzlast innerhalb der Netzwerkgrenzen frei. Die Ransomware findet das globale Dateisystem und beginnt, sich methodisch durch Dateien und Verzeichnisse zu verschlüsseln.

Da das Backend des globalen Dateisystems Panzura aus einem tatsächlichen Objektspeicher besteht, werden die Daten als verschlüsselter "Müll" übertragen, genau wie es die Angreifer geplant hatten. Da Panzura jedoch auf einer unveränderlichen Datenarchitektur basiert, werden Deltas (oder Blockänderungen) während der Lebensdauer jeder Datei übertragen.

Sobald eine Ransomware beginnt, auf eine ungewöhnliche Menge von Daten im Dateisystem zuzugreifen und diese zu verschlüsseln, werden die Varonis-Bedrohungsmodelle dieses anomale Verhalten erkennen, indem sie es mit der etablierten Baseline des kompromittierten Benutzers vergleichen.

Durch die Verwendung von PowerShell-Befehlen können in Varonis automatische Reaktionen konfiguriert werden, um den Angriff zu beenden, sobald er erkannt wird, und so den potenziellen Schaden zu begrenzen.

Wenn der Benutzer einer verschlüsselten Datei versucht, sie zu öffnen, und eine anonyme Nachricht über die Zahlung eines Lösegelds erhält, kann er die Datei einfach auf die vorherige Version zurücksetzen.

Dies geschieht über Microsoft VSS durch Rechtsklick auf die betreffende Datei. Der nächste Schritt besteht darin, die Eigenschaften aufzurufen, die vorherige Version auszuwählen und - voilà! - die Wiederherstellung erfolgt sofort und die Ausfallzeit wird auf wenige Minuten reduziert.

Sobald ein Angriff gestoppt wurde, die im globalen Dateisystem gespeicherten Dateien wiederhergestellt wurden und ein Unternehmen seine Arbeit wieder aufnehmen kann, besteht der nächste Schritt in der Regel darin, andere allgemeine IT-Systeme, die keine Daten im System Panzura archiviert haben, nach dem Vorfall von Sicherungsbändern oder anderen Sicherungsspeichern wiederherzustellen.

Aber auch Panzura kann diese lange Nacht der Arbeit mit Panzura Data Services ein wenig erleichtern. Wie bereits in diesem White Paper beschrieben, kann Data Services dazu beitragen, die Wiederherstellung betroffener Dateien über ein Audit-Protokoll, eine elastische Suche und andere Technologien zu automatisieren, die zur Unterstützung bei solchen Ereignissen eingesetzt werden.

Varonis kann Auswirkungen sowohl innerhalb des globalen Dateisystems Panzura als auch mit anderen On-Premises- und Cloud-Dateisystemen erkennen, abmildern und überprüfen.

Die Wiederherstellungs- und Klonfunktionen von Panzura Data Services können nicht nur zur schnellen und einfachen Wiederherstellung von Daten verwendet werden, sondern sind auch nützlich, wenn eine IT-Abteilung Daten wiederherstellen, aber nicht an ihrem ursprünglichen Speicherort wiederherstellen möchte. Nach einem IoC beispielsweise muss das Sicherheitsteam möglicherweise noch eine Post-Mortem-Bewertung und -Analyse durchführen. Mit Wiederherstellung und Klonen ist es möglich, Daten an einem anderen Ort wiederherzustellen, so dass ein schneller Zugriff auf die ursprünglichen Daten möglich ist, während im Hintergrund Prüfungen durchgeführt werden.

Die Cloud-Spiegelung bietet eine zusätzliche Ebene des Schutzes und der Kontrolle, indem Schreibvorgänge auf zwei Objektspeicherziele - ein primäres und ein sekundäres - aufgeteilt werden. Sollte das primäre Ziel ausfallen oder Ziel eines Angriffs durch interne oder externe Angreifer werden, muss ein Administrator lediglich die Umgebung auf das zweite Objektspeicherziel übertragen, um den Angriff zu umgehen.

Sobald die Kontrolle über die primäre Umgebung wiederhergestellt ist, können die Dateien von Panzura erneut synchronisiert werden. Im Übrigen ist es ein Glück, dass Cloud-Anbieter keine Gebühren für den Ingress erheben.

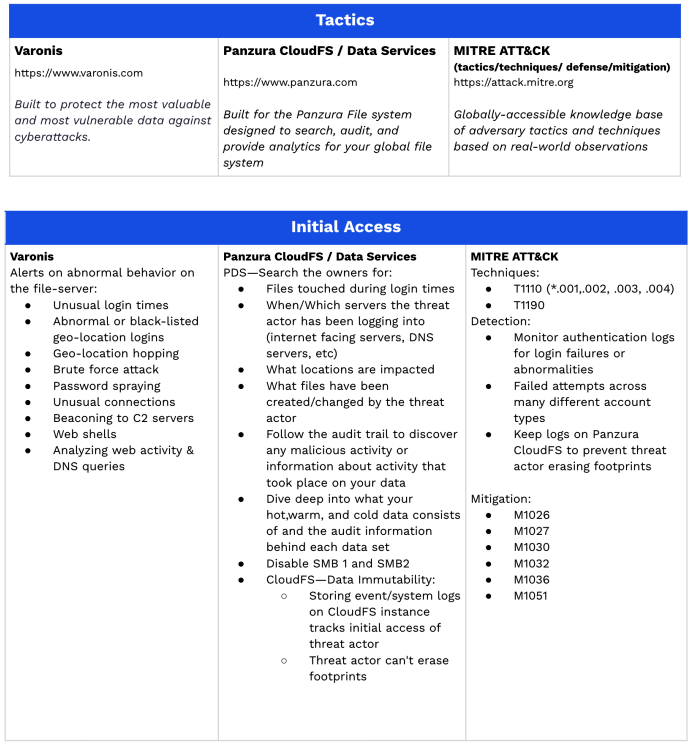

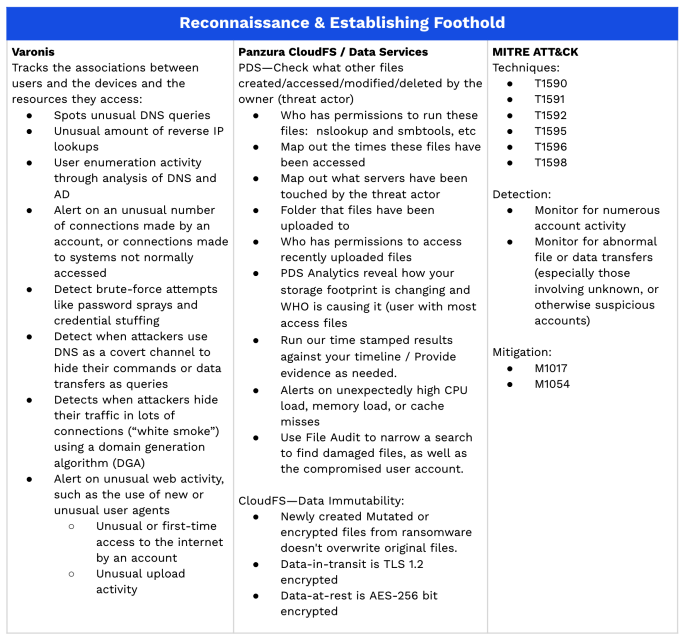

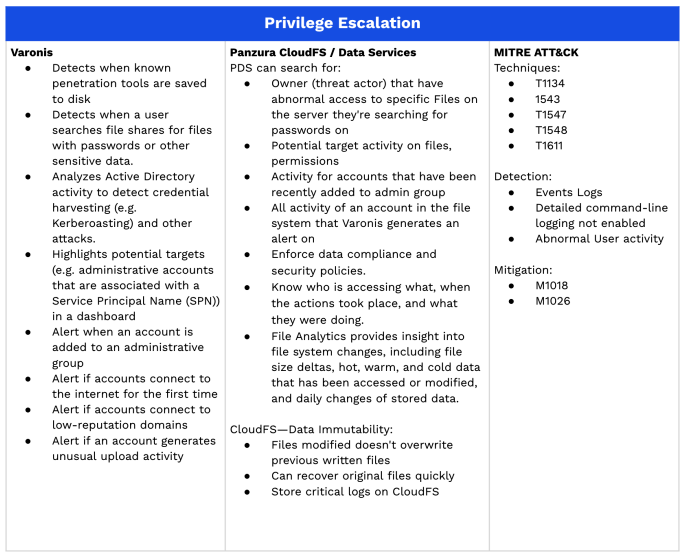

DEN EXPLOSIONSRADIUS

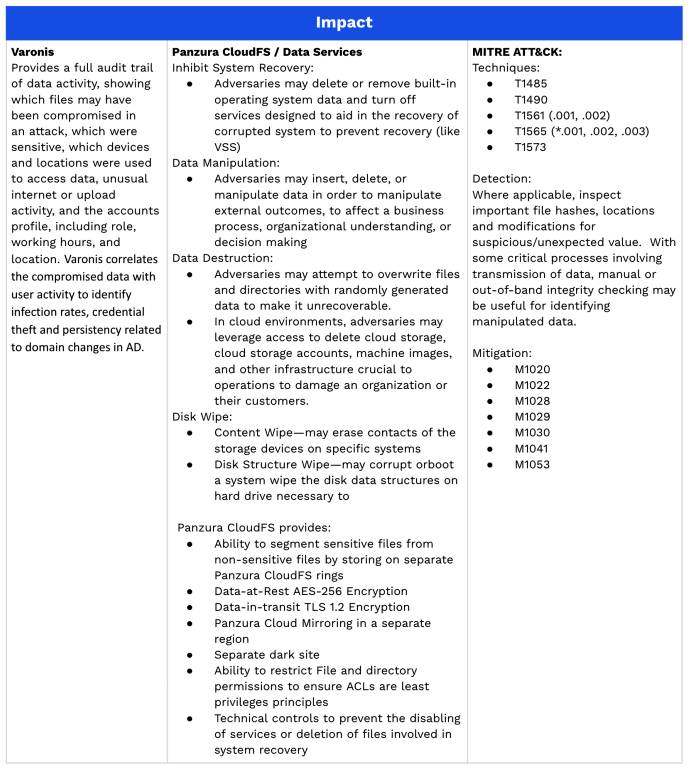

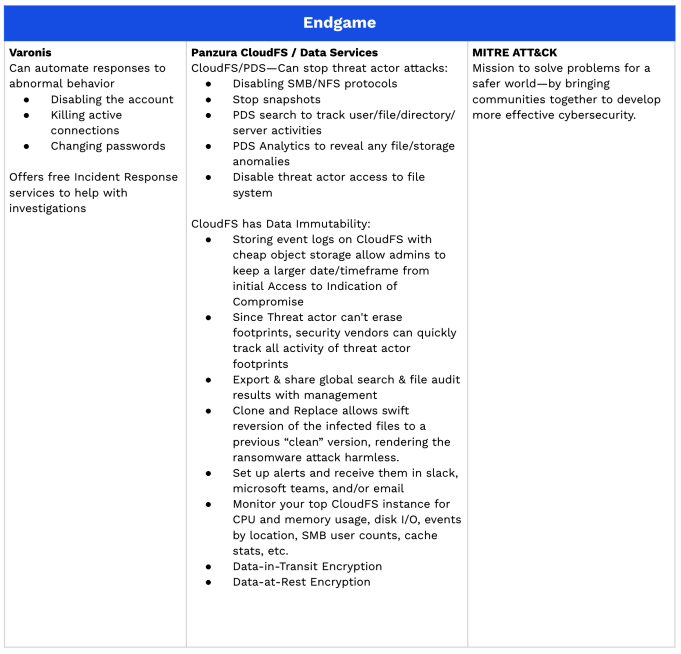

In diesem Abschnitt werden Details zu Angriffen auf den Client, den Server und die Cloud sowie bekannte MITRE ATT&CK-Abwehrstrategien erläutert. Sowohl Varonis als auch Panzura können bei der Erkennung und Wiederherstellung helfen. Im Folgenden werden Taktiken für den Erstzugriff, die Erkundung und Etablierung, die Eskalation von Rechten und die Auswirkungen erläutert. Zusammen mit Varonis und Panzura ist es möglich, die Aktivitäten eines Bedrohungsakteurs mit dem MITRE ATT&CK-Framework zu vergleichen und abzubilden:

- Führen Sie einen vollständigen Prüfpfad für die mit Zeitstempeln versehenen Dateiaktivitäten.

- Ermitteln Sie, welche Server von dem Bedrohungsakteur berührt wurden.

- Identifizieren Sie den Ordner, in den die Dateien hochgeladen wurden

- Aufzeigen, wer Zugriffsrechte auf kürzlich hochgeladene Dateien hat

- Nutzen Sie tiefgreifende Analysen, um herauszufinden, wie sich Ihr Speicherplatzbedarf verändert und wer dafür verantwortlich ist.

- Vergleichen Sie unsere mit Zeitstempeln versehenen Ergebnisse mit Ihrem Zeitplan; legen Sie bei Bedarf Nachweise vor

- Warnung bei unerwartet hoher CPU-Last, Speicherbelastung oder Cache-Fehlern

- Verwenden Sie File Audit, um die Suche einzugrenzen und beschädigte Dateien sowie das kompromittierte Benutzerkonto zu finden.

Auch hier geht es darum, das Verständnis für die sorgfältige Balance zwischen Sicherheit und Benutzerfreundlichkeit zu erweitern. Panzura und Varonis setzen sich dafür ein, eine sichere und benutzerfreundliche Dateisystemumgebung zu gewährleisten, damit die Menschen schnell und mühelos ihre Arbeit fortsetzen können, ganz gleich, welche Bedrohungen auftreten mögen.

Erfahren Sie mehr über Panzura

Panzura unterstützt Unternehmen dabei, die Vorteile der Cloud zu nutzen, unabhängig davon, wo sich Daten oder Nutzer befinden. PanzuraDie Cloud-Datenmanagement-Funktionen der Lösung reduzieren die Komplexität der Hybrid-Cloud drastisch, vereinfachen die Verwaltung der Datenspeicherung und beschleunigen gleichzeitig den Zugriff und die Analyse für Anwendungen und Benutzer.

Das globale Dateisystem Panzura ist in Anschaffung und Betrieb 70 % günstiger als herkömmliche Speicher- und andere Lösungen. Es bietet unübertroffene Effizienz, Stabilität und Spitzenleistung, insbesondere im großen Maßstab. Unveränderliche Sicherheit bietet permanente, skalierbare Datensicherheit für die hybride Multi-Cloud mit dem höchsten Schutz- und Wiederherstellungsniveau gegen Ransomware und andere Bedrohungen.

Mit einem branchenführenden Net Promoter Score von 87 bietet Panzura Kundenbetreuung und Dienstleistungen auf höchstem Niveau. Es ist ein klarer Fall, wenn es um die Konkurrenz geht, denn die preisgekrönte Technologie von Panzuraübertrifft sie auf allen Ebenen.

Erfahren Sie mehr über Varonis

Varonis ist ein Pionier auf dem Gebiet der Datensicherheit und -analyse und kämpft einen anderen Kampf als herkömmliche Cybersicherheitsunternehmen. Varonis konzentriert sich auf den Schutz von Unternehmensdaten: sensible Dateien und E-Mails, vertrauliche Kunden-, Patienten- und Mitarbeiterdaten, Finanzunterlagen, Strategie- und Produktpläne sowie anderes geistiges Eigentum.

Die Varonis Data Security Platform erkennt Cyber-Bedrohungen durch interne und externe Akteure, indem sie Daten, Kontoaktivitäten und Benutzerverhalten analysiert. Sie verhindert und begrenzt Katastrophen, indem sie sensible und veraltete Daten sperrt und einen sicheren Zustand durch Automatisierung effizient aufrechterhält.

Die Produkte von Varonis decken weitere wichtige Anwendungsfälle ab, darunter Datenschutz, Data Governance, Zero Trust, Compliance, Datenschutz, Klassifizierung sowie Erkennung und Reaktion auf Bedrohungen. Varonis nahm seine Tätigkeit 2005 auf und hat Kunden aus führenden Unternehmen in den Bereichen Finanzdienstleistungen, öffentlicher Dienst, Gesundheitswesen, Industrie, Versicherungen, Energie und Versorgungsunternehmen, Technologie, Verbraucher und Einzelhandel, Medien und Unterhaltung sowie Bildung.

URHEBERRECHT UND HAFTUNGSAUSSCHLUSS

Dieses Dokument ist urheberrechtlich geschützt © 2021 Panzura LLC. Kein Teil darf ohne die vorherige Zustimmung von Panzura vervielfältigt werden. Aufgrund der Natur dieses Materials wurden zahlreiche Hardware- und Softwareprodukte namentlich erwähnt. Es ist nicht die Absicht von Panzura oder Varonis, diese Namen oder Marken zu beanspruchen. Alle Marken oder eingetragenen Marken sind Eigentum der jeweiligen Inhaber in den Vereinigten Staaten und/oder anderen Ländern. Darüber hinaus sind alle Firmenlogos, Grafiken oder Abbildungen Eigentum der jeweiligen Inhaber und unterliegen deren Urheberrecht.